JEB是一个功能强大的为安全专业人士设计的Android应用程序的反编译工具。用于逆向工程或审计APK文件,可以提高效率减少许多工程师的分析时间, jeb的常用功能:

- 1.反编译apk,dex

- 2.包名树状图

- 3.查看指定类的smali代码

- 4.转换成java语言

- 5.java代码中双击函数 进入函数方法的定义 ,查看方法的调用

- 6.查看AndroidManifest.xml

进入正题~~~~

用jeb逆向寻找加密网络请求参数加密方法

1、通过【黑猫酱】介绍,在52pojie下载了个jeb,安装好正式开干。

或者从百度网盘直接下载,提取码:6ft3。

2、首先,在Bytecode node 里面找到网络请求模块http

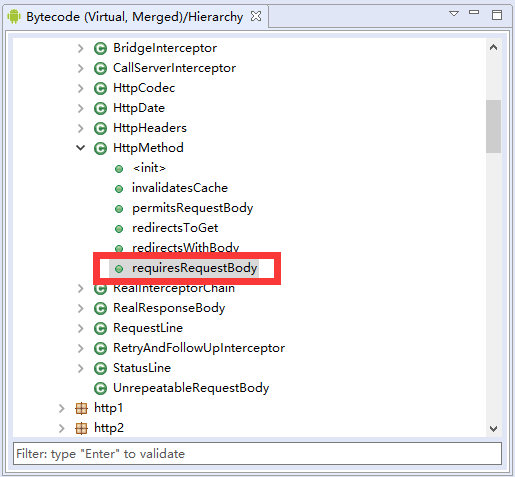

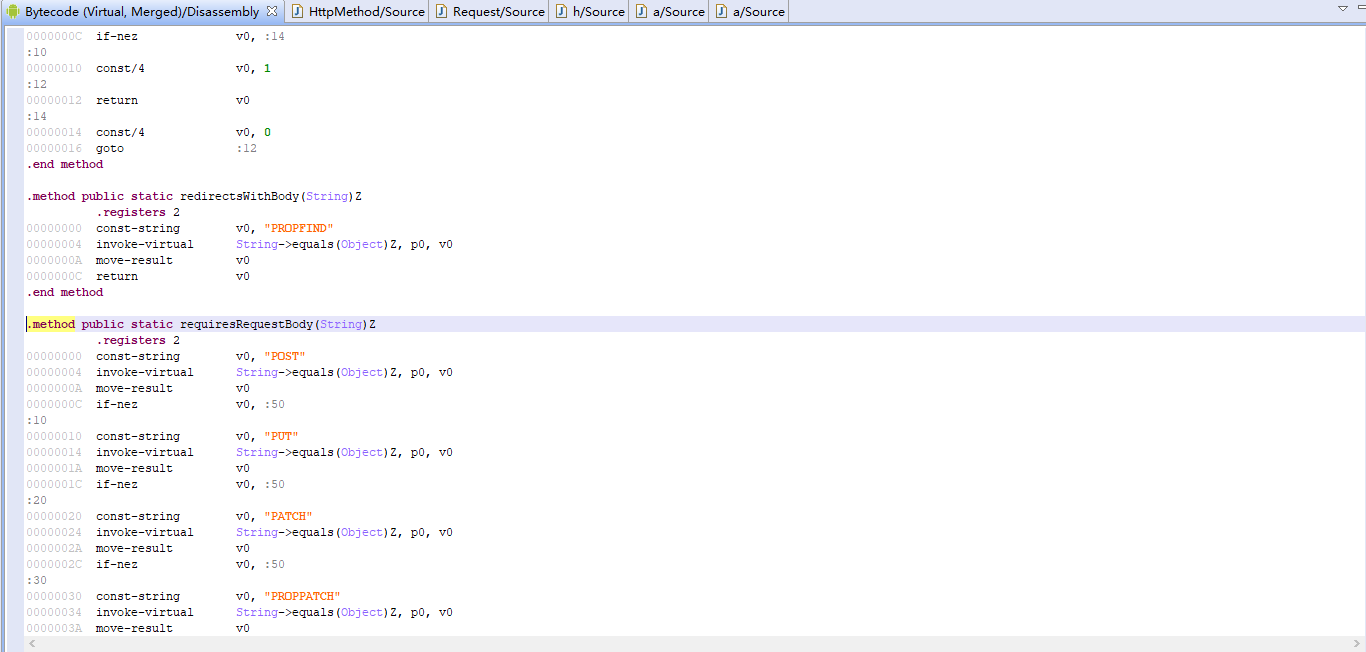

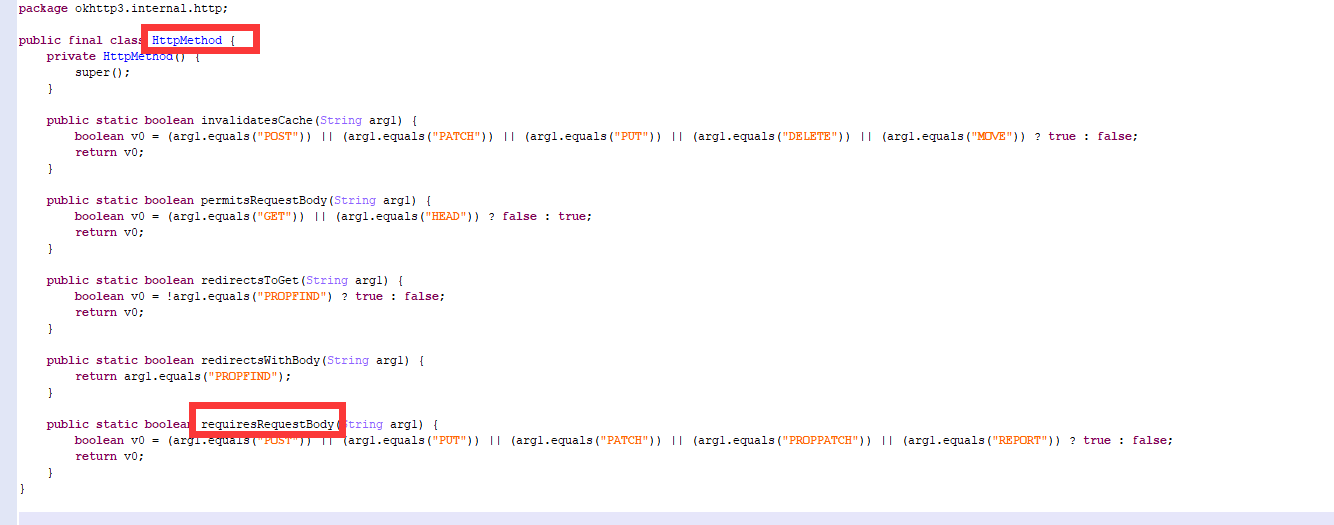

3、按Q反编译得到HttpMethod

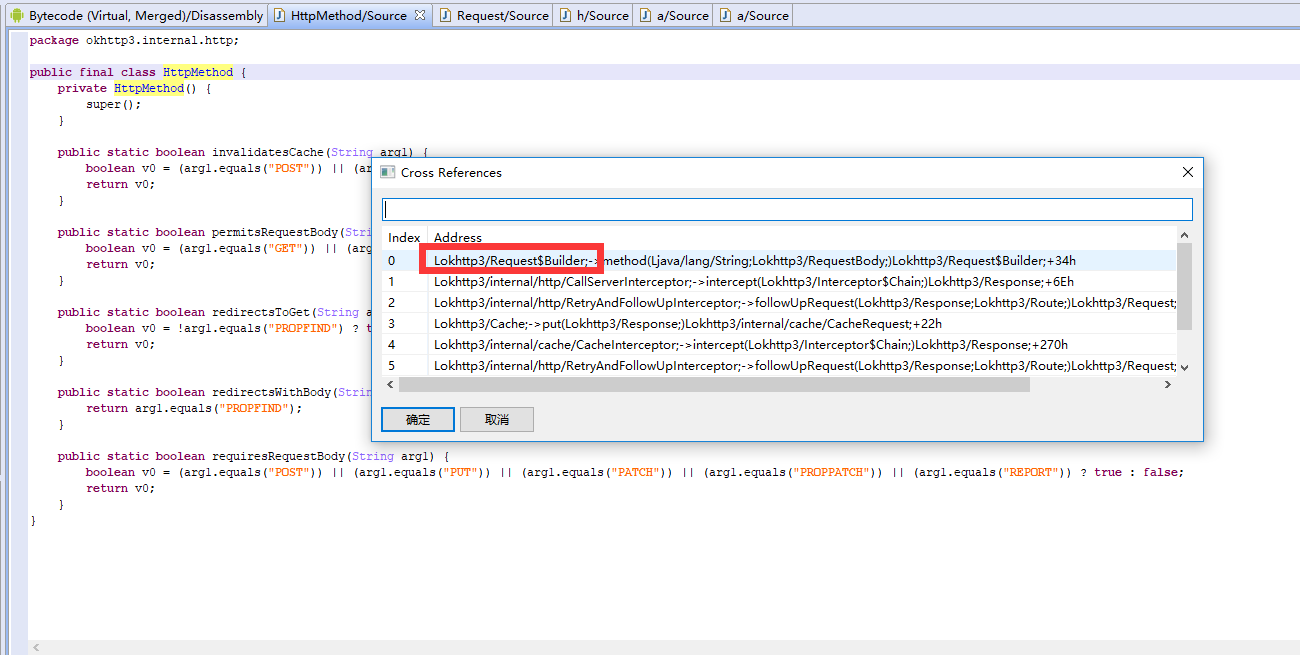

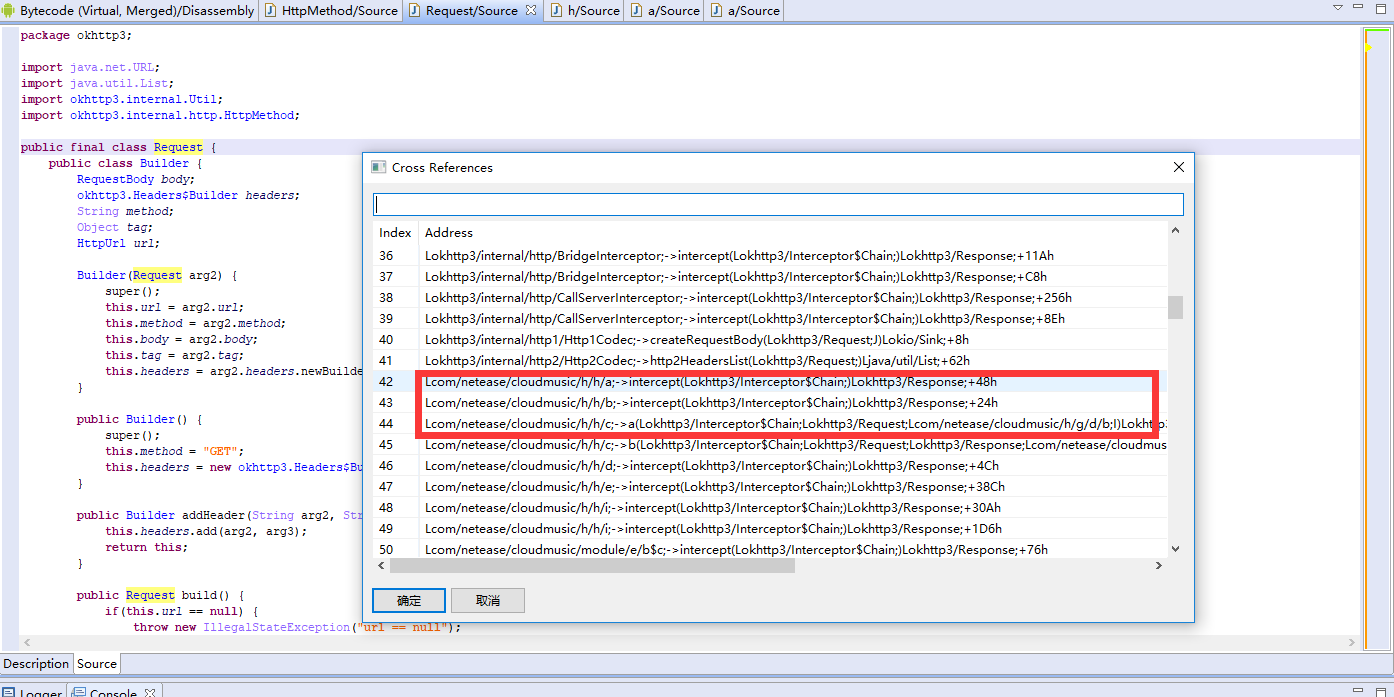

4、按x检索调用它的模块,找到request方法

5、一直向上检索,直到找到netease模块,netease我们都知道是网易的英文名,也就是说下面就是主模块了

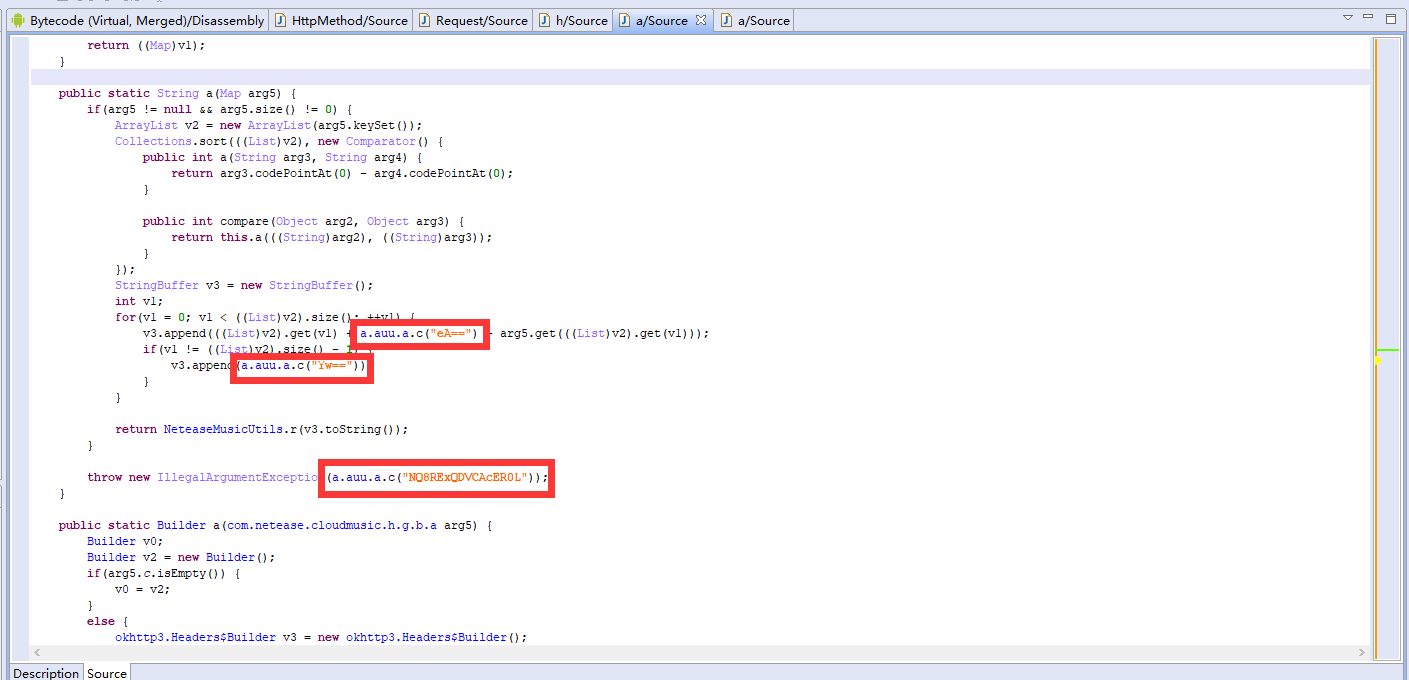

6、我们看到这里好多字符串都是乱码像加密一样~,没错了,就是加密滴,为什么?因为,因为我听【黑猫酱】说的( ̄▽ ̄)”

7、双击进去方法,找到解密函数,获得解密流程,先用base64解码字符串,然后遍历字符串与关键字进行异或:

待续….